As linhas que transmitem dados são extremamente vulneráveis a surtos e transientes pelo simples motivo de que normalmente elas trabalham com tensões muito baixa, no máximo de 20 V tipicamente. Como proteger essas linhas é um ponto crítico para as instalações de redes. Veja nesse artigo alguns pontos importantes que devem ser levados em conta ao se projetar essa proteção. (2009)

A grande quantidade de componentes existentes num simples chip, suas dimensões reduzidas e a tensão de operação baixa, os torna extremamente sensíveis a surtos e transientes.

Como esses tipo de componente está presente em todas as linhas de dados, cuidados especiais devem ser tomados para que pulsos e transientes induzidos nessas linhas não venha afetá-los.

As causas de indução de pulsos e transientes numa linha de dados são muitas. Uma descarga elétrica intensa próxima, transientes produzidos por equipamentos industriais, transientes produzidos por comutação de cargas indutivas como motores são alguns exemplos de fontes para esse tipo de problema.

Os transientes e surtos podem ser muito curtos, mas podem carregar uma enorme quantidade de energia, o suficiente para destruir componentes delicados. Alguns desses surtos podem ter centenas ou milhares de volts e corresponder a centenas de ampères.

Como Proteger

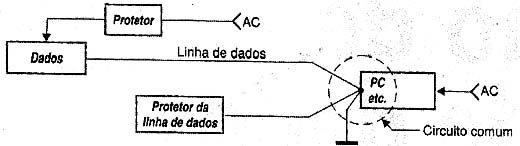

Todos os equipamentos que trabalham com comunicação de dados podem ser considerados como parte de um circuito fechado que pode ser aberto em dois pontos; na linha de comunicações ou na linha de alimentação, conforme mostra a figura 1.

As linhas de comunicação podem ser telefônicas, Rs232, RS432, cabo coaxial, RS423, linha de 4-20 mA, etc.

O ponto comum das linhas de dados e das linhas de alimentação podem servir de percurso para a propagação dos surtos e transientes capazes de causar danos a um equipamento.

Um primeiro ponto crítico essencial para se garantir a proteção do equipamento é garantir que todos os protetores sejam devidamente aterrados e que os pontos de aterramento sejam comuns. Esse procedimento garante que não existam diferenças de potencial que possam ser responsáveis por correntes capazes de danificar componentes e equipamentos.

Para se escolher o sistema apropriado de proteção deve-se analisar qual é o tipo de comunicação que está sendo usado, pois cada um trabalha com potenciais diferentes e com isso as margens de segurança também são diferentes. Um protetor que é eficiente num sistema pode não ser em outro.

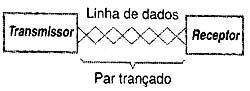

Para se fazer a escolha, normalmente os sistemas de transmissão de dados são divididos em duas categorias: os que fazem uso de pares trançados e os que fazem uso de cabos coaxiais.

As mais comuns atualmente pela facilidade de sua instalação e também pelo seu baixo custo, são as que fazem uso dos pares trançados, conforme mostra a figura 2.

Nesse tipo de linha, cada um dos condutores apresenta a mesma impedância em relação à terra, o que o torna um meio denominado "balanceado" .

Essa característica é importante, pois torna o par trançado menos sensível à influência de fontes de interferência externas. O melhor exemplo desse tipo de linha está no telefone. As linhas de dados que fazem uso de cabo coaxial possuem características diferentes.

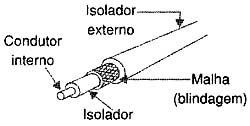

Conforme mostra a figura 3, esse tipo de linha consiste num condutor interno, cercado de uma malha condutora externa que serve de blindagem.

O condutor interno conduz o sinal, enquanto que o externo serve de blindagem, devendo ser aterrado. O uso mais comum é em TV por assinatura, onde são transmitidos sinais de vídeo.

Para cada tipo de cabo existe um meio apropriado de ser fazer a proteção contra surtos e transientes, garantindo-se assim não só a integridade do sinal como a integridade dos equipamentos.

Pares Trançados

- Para se escolher o melhor protetor deve-se levar em conta quatro fatores:

- A tensão nominal da linha

- A velocidade de transmissão dos dados

- A corrente máxima na linha

- Quantos pares de linhas trançadas existem na aplicação

A primeira informação serve para se selecionar a tensão de ceifamento (clamping) do dispositivo usado. O ceifamento deve ocorrer quando a tensão se tornar perigosa. Com isso o dispositivo de proteção deve conduzir e desviar para a terra o excedente da energia que poderia causar a queima de componentes ou do equipamento.

Uma regra simples para a escolha do dispositivo apropriado para um sistema de proteção é adotar uma tensão que seja 1,4 vezes a tensão nominal da aplicação. A seguinte tabela serve de orientação:

|

Tipo de Aplicação |

Tensão de Ceifamento |

|

RS232 |

30 v |

|

Linha telefônica |

10 V |

|

RS422 |

10 V |

|

Pares Termoelétricos |

30 V |

|

Alarmes |

15 v |

Para as linhas telefônicas inclui-se as que fazem uso da tensão de discagem.

A informação sobre a velocidade é muito importante pois a presença de um protetor contra surtos e transientes significa a presença de uma certa capacitância adicional que deve ser levada em conta. Uma capacitância excessiva pode afetar o sinal e com isso a integridade dos dados que estão sendo transmitidos.

As linhas mais sensíveis são justamente as que trabalham com sinais de velocidades mais elevadas como as de Categoria 5, RS485, T1/E1 e 10Base.

A corrente que é conduzida pelas linhas de dados também é importante, pois elas podem afetar a durabilidade do dispositivo que está sendo usado na proteção, reduzindo sua vida útil. Em especial, as aplicações com corrente acima de 500 mA são as que trazem mais problemas nesse sentido.

Uma vez que as características da linha estejam perfeitamente determinadas, deve-se pensar na escolha do dispositivo apropriado. Os TVSS (Transient Voltage Surge Supressor) são dispositivos especialmente indicados para esse tipo de aplicação.

O dispositivo escolhido deve ser capaz de manusear o pulso de transiente ou o surto, desviando toda sua energia para a tyerra. Assim, sua capacidade de fazer isso é dada por dois parâmetros possíveis: a corrente de pico do pulso ou a máxima corrente de descarga.

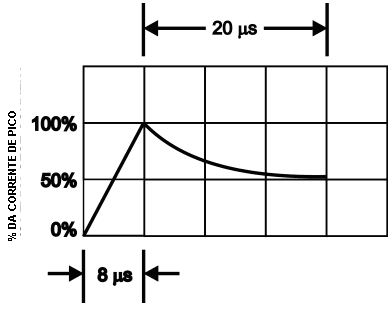

Esses termos definem a corrente máxima que o dispositivo de proteção pode suportar durante certo intervalo de tempo. Evidentemente, o pulso não é retangular, mas tem uma forma de onda característica para essa especificação.

Assim, a duração do pulso é caracterizada como o intervalo de tempo necessário para que o pulso atinja o valor máximo somada ao tempo que ele caia para 50% do valor máximo, conforme mostra a figura 4. Essa é a forma de onda para o qual tradicionalmente os protetores são testados.

Os valores de tempo da figura são valores típicos para os quais os dispositivos de proteção são testados. Esse gráfico corresponde à forma de onda de um pulso induzido por uma descarga elétrica comum.

Cabos Coaxiais

A forma de proteção dos cabos coaxiais é semelhante á dos pares trançados e igualmente precisamos conhecer algumas características dos sinais que são transmitidos como:

- Qual e a faixa de freqüências do sinal que está sendo transmitido

- Qual é a potência do sinal

- Que tipo de conector usa a aplicação

- Qual deve ser o modo de montagem do protetor

Para proteger cabos coaxiais os tipos mais comuns são os de tubos de descarga ou ainda os stubs de quarto de onda.

Os stubs de quarto de onda ou Quarter Wavelength Stubs são implementados normalmente com dois pedaços de cabos coaxiais de comprimento que corresponde á freqüência do sinal que deve passar. Para essas freqüências o stub apresenta uma elevada impedância, bloqueando as demais. Por exemplo, para faixas de operação de 1.92 GHz e 800 MHz, os protetores do tipo descarga de gás se adaptam, pois podem operar até 4 GHz.

Os protetores para esse tipo de linha devem ser capazes de manusear potências elevadas, na faixa de 50 a 1 000 W contínuos.

Muitas empresas fabricam protetores que podem ser intercalados diretamente a uma linha coaxial, dado o seu invólucro, como o mostrado na figura 5.

Esse conector da Citel possui um parafuso externo para a conexão do fio de aterramento, sem o qual ele não funciona apropriadamente.

Conclusão

Cada vez mais linhas de dados são utilizadas em ambientes comerciais, industriais e mesmo doméstico e ao mesmo tempo em que aumenta a poluição elétrica que pode afetar seu funcionamento.

Os equipamentos vulneráveis a qualquer tipo de fenômeno que possa induzir picos e transientes devem ser dotados de proteções apropriadas. Neste artigo demos uma pequena visão dos recursos que podem ser usados na sua proteção. Existem diversas empresas que fornecem protetores seguros devidamente dimensionados para os mais diversos tipos de linhas de dados.