Ninguém está livre de ter suas conversas telefônicas gravadas ou interceptadas por criminosos ou pessoas mal intencionadas. Os recentes acontecimentos envolvendo autoridades com o comprometimento até mesmo da segurança da nação mostram que as modernas tecnologias podem entrar mesmo nos locais considerados mais seguros. Se você quer saber como tudo funciona e até mesmo evitar que seu telefone seja grampeado, você terá neste artigo técnico as informações que o grande público não tem nos jornais e revistas comuns. (1999)

As recentes notícias de escutas telefônicas envolvendo altos funcionários de bancos e de instituições do governo mostram a fragilidade dos sistemas de comunicações que não garantem sigilo nem privacidade mesmo em locais aparentemente seguros, como também o fato de que qualquer um pode ser vítima de escutas. Se o leitor acha que ninguém vai querer ouvi-lo porque não está ligado ao governo é porque não avalia o perigo que isso representa mesmo para o cidadão comum. Chantagens, sequestros, roubos de idéias para um novo produto ou nova campanha publicitária de sua de sua empresa mostram que os interesses que os bandidos podem ter não visa apenas cidadãos "especiais".

Os jornais e revistas têm falado muito sobre os modos como o grampeamento é feito ou pode ser evitado e detectado, mas tais publicações não são técnicas e às vezes os próprios repórteres usam termos distorcidos ou mal entendidos que passam levam aos leitores uma falsa idéia de como tudo funciona.

Nada melhor, portanto, do que uma revista técnica para discutir com termos que nossos leitores entendem tão delicado assunto.

Se bem que diversos projetos e mesmo artigos já tenham sido publicados ao longos dos últimos anos abordando a espionagem eletrônica e o próprio grampo como por exemplo o "protefone" e o artigo "Espionagem Eletrônica" e até mesmo um livro "Grampo - O Universos das Escutas Eletrônicas" de Bernhard Wolfgand Schön nada melhor do que voltar ao assunto de forma atualizada e com destaque ao que se pode fazer hoje em termos de escuta telefônicas. Este é justamente o assunto deste interessante artigo.

COMO GRAMPEAR

A colocação de dispositivos de interceptação de conversas telefônicas, os denominados "grampos" é facilitada por dois fatos: o primeiro é que o sinal é transportado por uma linha física que pode ser acessada facilmente pelo criminoso. O segundo é que esta linha pode fornecer energia para alimentar o próprio aparelho de detecção.

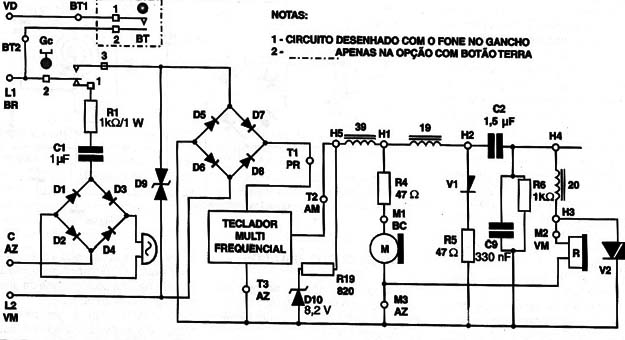

Para entender como funcionam os "grampos" mais comuns será interessantes partirmos do diagrama de um telefone comum que é mostrado na figura 1.

Conforme podemos ver, quando o telefone é tirado do gancho depois do toque da campainha, o fone e o microfone são conectados a esta linha enviando e recebendo os sinais de áudio.

Partindo deste diagrama podemos pensar em instalar um sistema que simplesmente retire de algum ponto do sistema os sinais de áudio que correspondem a conversa e os envie para algum tipo de receptor que pode conter um gravador ou um sistema de escuta.

Para a retirada do sinal para este aparelho temos três opções:

1 - Retirar o sinal de dentro do próprio telefone, instalando o circuito na própria caixa em que está o aparelho.

2 - Instalar o aparelho próximo do telefone tirando o sinal de sua linha.

3 - Instalar o aparelho em qualquer ponto da linha telefônica que possa ser acessado.

Evidentemente o primeiro caso é o mais complexo pois exige que alguém tenha acesso ao local. Os dois outros casos são mais comuns pela facilidade de ligação de algum dispositivo.

Para o envio dos sinais até um receptor onde ele possa ser gravdo, existem diversas opções:

1 - Uso de um transmissor de rádio

2 - Ligação direta a um pequeno gravador ou amplificador de escuta

3 - Uso de sinais diferentes dos de rádio

O primeiro caso é o mais comum, normalmente sendo usados pequenos transmissores que operam alimentados pela própria energia da linha telefônica e que podem enviar sinais para receptores a distâncias que variam entre alguns metros e algumas centenas de metros. Tanto este caso é o preferido que os detetives em sua maioria esquecem os demais, apenas fazendo uso de detectores para estes sinais quando fazem a varredura de algum ambiente.

Estes detectores tanto podem ser "scanners" que varrem a faixa de µHF e VHF buscando sinais estranhos como medidores de intensidade de campo.

A ligação direta é a mais perigosa pois a existência de um fio até uma sala em que fica a escuta possibilita a localização do intruso com mais facilidade. E, se for usado um gravador, alguém precisa ir até ele para retirar a fita o que também é um trabalho perigoso.

Uma alternativa importante é a terceira que faz uso de sinais não eletromagnéticos e que portanto não são detectados com facilidade.

Um circuito de escuta importante é o que faz uso da rede de energia. O sinal de áudio captado da linha telefônica modula uma portadora de média frequência (entre 50 kHz e 200 kHz) a qual é aplicada à rede de energia. Transportado pela fiação até uma outra sala no mesmo prédio ele é captado por um receptor onde está conectado o gravador.

Os sinais não são detectados pelos meios convencionais e além disso o gravador pode ficar escondido em qualquer ponto do prédio onde a fita pode ser retirada com segurança.

Na prática existem muitas opções para circuitos que podem ser montados com extrema facilidade usando componentes comuns.

OS CIRCUITOS PRÁTICOS

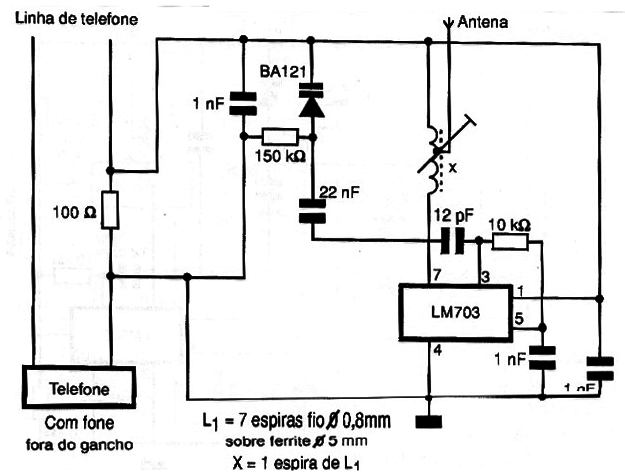

Na figura 2 temos um exemplo de circuito que pode ser instalado dentro do próprio telefone usando um circuito integrado LM302.

Versões mais simples podem fazer uso de circuitos transistorizados em lugar de se utilizar um integrado que não é muito simples de se obter.

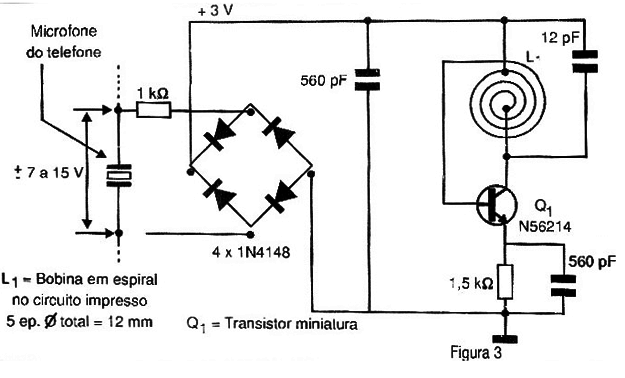

Na figura 3 temos um exemplo de circuito transistorizado que pode ser acoplado ao microfone do telefone e é suficientemente compacto para ser instalado dentro do próprio telefone.

O transistor pode ser substituído pelo BF494 e a bobina consiste em 4 espiras de fio 28 ou mais fino de forma chata com tomada central, para a transmissão na faixa dos 100 MHz. O ajuste da frequência é feito apertando-se as espiras de modo a se chegar no valor exato. O trimmer é economizado para se ter a possibilidade de uma montagem bem compacta.

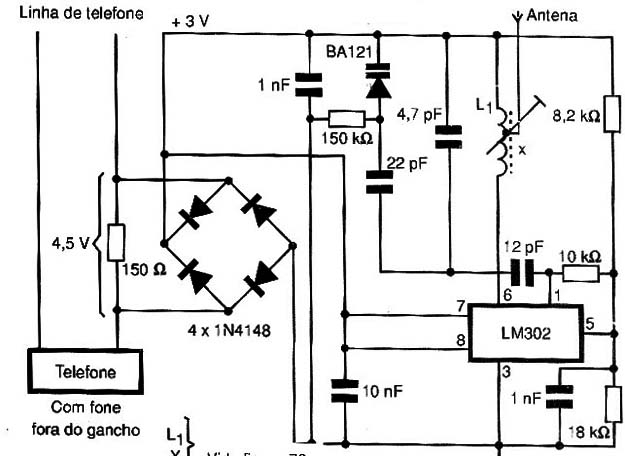

No entanto, o tipo de grampo mais comum é o mostrado na figura 4 que é intercalado em qualquer ponto da linha telefônica.

Este tipo de grampo tem a desvantagem de poder ser facilmente detectado.

O que ocorre é que a presença de um resistor na linha e a retirada da tensão para alimentar o circuito transmissor fazem que com altere-se a tensão normal do telefone o que pode ser detectado com aparelhos especiais.

Assim, o que os detetives e especialistas em segurança fazem é simplesmente verificar a queda de tensão na linha quando o telefone é retirado do gancho. A partir desta queda a detecção de uma extensão ou de um circuito suspeito conectado na mesma linha é feita,

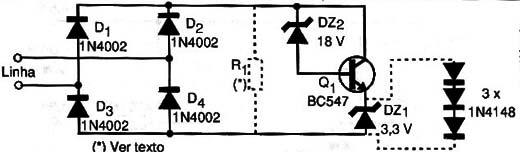

Um circuito de detecção é justamente o Protefone, cujo diagrama é mostrado na figura 5.

Este circuito inibe uma extensão colocando-a em curto quando o telefone principal atende uma chamada.

No entanto, não é todas as linhas que ele funciona por problemas de variações da tensão e do próprio sistema.

Mas, o que os especialistas em segurança devem levar em conta é que não é preciso ligar um equipamento de escuta a uma linha carregando-a para se captar as conversações e isso torna muito mais difícil a detecção de um grampo.

Pode-se perfeitamente utilizar um transmissor com bateria própria (evitando-se assim carregar a linha) e ligar este transmissor por uma bobina captadora à linha o que não a carrega, ou seja, ão provoca qualquer alteração perceptível na linha.

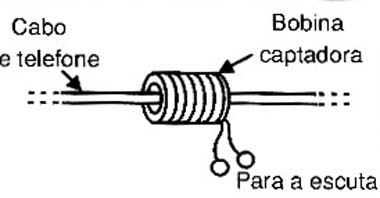

Separando-se um dos fios da linha telefônica acopla-se a bobina conforme mostra a figura 6.

Esta bobina não tem conexão física com a linha o que torna praticamente ineficiente qualquer recurso de proteção ligado ao telefone que detecte alterações na impedância da linha.

Esta bobina tanto pode ser ligada a um transmissor comum, um transmissor via rede, um fio que vá até um ponto de escuta ou um gravador escondido.

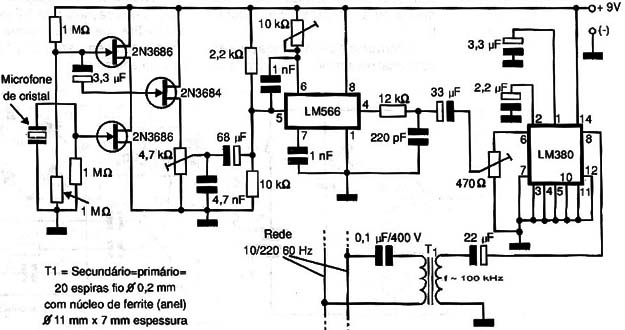

Para o caso de um transmissor via rede de energia temos um exemplo de transmissor na figura 7.

No caso, em lugar do microfone, que pode estar escondido na sala em que se tem a conversa, o que fazemos é ligar via capacitor de 220 pF em série com resistor de 100k uma garra a linha telefônica. O negativo do circuito é ligado ao outro fio telefônico.

A alimentação tanto pode vir de uma fonte que no caso não será difícil de implementar já que o circuito deve aplicar o sinal a uma rede de energia como também de uma bateria, dependendo da autonomia desejada.

O transformador T1 é formado por duas bobinas de 20 espiras de fio de 0,2 mm (28 a 32) num bastão de ferrite.

Este circuito opera numa frequência em torno de 100 kHz.

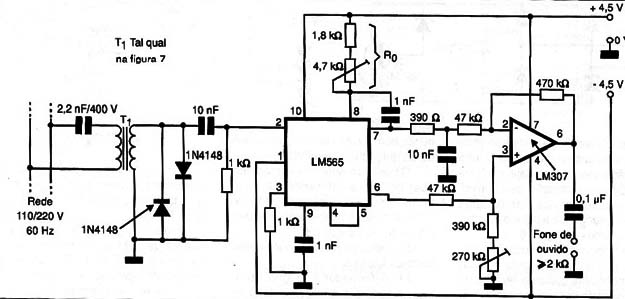

O receptor para este circuito é mostrado na figura 8.

O transformador T1 é igual ao do transmissor e a sintonia é feita no trimpot de 4k7. Este trimpot na verdade pode ter valores maiores (até 47 kΩ) para facilitar o ajuste. O sinal no caso é aplicado a um LM307 (amplificador operacional) mas pode ser feita sua troca por um LM386 para escuta num pequeno alto-falante.

Este componente também pode ser eliminado com a aplicação do sinal a um transmissor que enviará o sinal a um local distante. Como este sinal pode ser emitido de longe do local em que é feita a conexão na linha, sua detecção se torna mais difícil, pois se rastreado ele não será encontrado onde normalmente é procurado: na sala onde está o telefone ou junto à linha.